pea exige que proporciones información a los visitantes de los países miembros sobre las cookies que utilizas y los datos que recopilas en tu blog. En la mayoría de los casos, la ley también exige que recibas su consentimiento.

Por cortesía, hemos añadido un aviso en tu blog para explicar el uso que realiza Google de ciertas cookies de Blogger y de Google, incluido el uso de las cookies de Google Analytics y de AdSense, así como otros datos recopilados por Google.

Es tu responsabilidad confirmar que el aviso es adecuado para tu blog y que aparece en él. Si empleas otras cookies, por ejemplo, las que puedan añadir determinadas funciones de terceros, quizá este aviso no sea adecuado para ti. Si incluyes funciones de terceros, quizá estés recopilando datos adicionales sobre tus usuarios.

Más información acerca de este aviso y tus responsabilidades al respectopea exige que proporciones información a los visitantes de los países miembros sobre las cookies que utilizas y los datos que recopilas en tu blog. En la mayoría de los casos, la ley también exige que recibas su consentimiento.

Por cortesía, hemos añadido un aviso en tu blog para explicar el uso que realiza Google de ciertas cookies de Blogger y de Google, incluido el uso de las cookies de Google Analytics y de AdSense, así como otros datos recopilados por Google.

Es tu responsabilidad confirmar que el aviso es adecuado para tu blog y que aparece en él. Si empleas otras cookies, por ejemplo, las que puedan añadir determinadas funciones de terceros, quizá este aviso no sea adecuado para ti. Si incluyes funciones de terceros, quizá estés recopilando datos adicionales sobre tus usuarios.

Más información acerca de este aviso y tus responsabilidades al respectopea exige que proporciones información a los visitantes de los países miembros sobre las cookies que utilizas y los datos que recopilas en tu blog. En la mayoría de los casos, la ley también exige que recibas su consentimiento.

Por cortesía, hemos añadido un aviso en tu blog para explicar el uso que realiza Google de ciertas cookies de Blogger y de Google, incluido el uso de las cookies de Google Analytics y de AdSense, así como otros datos recopilados por Google.

Es tu responsabilidad confirmar que el aviso es adecuado para tu blog y que aparece en él. Si empleas otras cookies, por ejemplo, las que puedan añadir determinadas funciones de terceros, quizá este aviso no sea adecuado para ti. Si incluyes funciones de terceros, quizá estés recopilando datos adicionales sobre tus usuarios.

Más información acerca de este aviso y tus responsabilidades al respecto

miércoles, 12 de junio de 2019

hhhhhhh

vfghjbhjbhbhjbh

}}

}}

Esto se debe en gran medida a los nuevos vectores de ataque que se usan, ya que en estos momentos no se limitan a sitios web falsos que usan fuentes y diseños de

los originales para engañarnos, sino que los atacantes ahora se centran

en el robo de datos de redes sociales y en la anulación de los sistemas de seguridad. Con todo y con ello, podemos echar mano de diferentes métodos para intentar evitar este tipo de ataques sobre nuestros terminales móviles.

jueves, 6 de junio de 2019

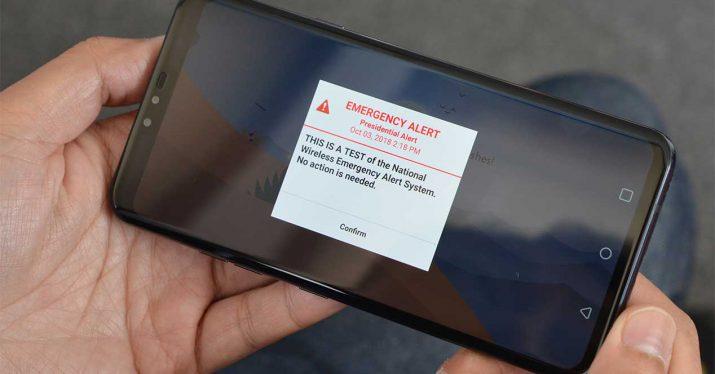

Cómo evitar los ataques phishing a través de nuestro teléfono móvil

Muchos son los tipos de ataques a los que en estos momentos estamos expuestos, de entre los que podemos destacar los ataques phishing a los móviles, algo que no es nuevo pero que con el paso del tiempo se han ido haciendo más sofisticados.

Esto se debe en gran medida a los nuevos vectores de ataque que se usan, ya que en estos momentos no se limitan a sitios web falsos que usan fuentes y diseños de los originales para engañarnos, sino que los atacantes ahora se centran en el robo de datos de redes sociales y en la anulación de los sistemas de seguridad. Con todo y con ello, podemos echar mano de diferentes métodos para intentar evitar este tipo de ataques sobre nuestros terminales móviles.

Phishing a través de mensajes SMS

Este formato en concreto mediante el uso de SMS ha existido durante años, y los métodos usados no han cambiado mucho, ya que se centran en captar la atención de la víctima con incentivos o miedos. Con esto se buscan datos de cuentas bancarias y tarjetas de crédito, además de credenciales de acceso a plataformas, criptomonedas, o cuentas de PayPal, entre otras cosas.

Esta información puede ser vendida con fines de lucro en la Dark Web, por lo que para evitarlo, lo mejor que podemos llevar a cabo es no hacer clic en ningún enlace que nos obligue a actuar con prisa, ya que por ejemplo las compañías legítimas nunca nos van a acosar de esta manera.

Phishing en las llamadas de voz

Los intentos de phishing basados en las llamadas de voz, también conocidas como «vishing«, son más directas que los SMS, ya que estos atacantes disponen de las últimas tecnologías como identificadores de llamadas, marcadores automáticosremotos, números basados en códigos de área, o acceso a nuestra información personal.

Por tanto debemos andarnos con cuidado con este tipo de llamadas, ya que las compañías legítimas nunca nos van a pedir datos privados por teléfono, al igual que no lo harían través de un correo electrónico.

Phishing en redes sociales

Después del escándalo de Cambridge Analytica, no es sorprendente que las redes sociales se hayan convertido en objetivos para los ataques tipo phishing, atacantes que pueden hacerse pasar por celebridades, amigos o familiares. Es por ello que, sea un contacto supuestamente de confianza, o no, debemos mantenernos alerta y no compartir nunca información personal a través de redes sociales con otros contactos, bajo ningún concepto.

Phishing por número de teléfono

Estos ataques por números de teléfono se encuentran entre las últimas estafas de phishing móvil, y se centran en el sistema de seguridad de las cuentas bancarias con autenticación de dos factores, algo que al parecer no es infalible. Así, los atacantes recopilan información personal como números de teléfono, fecha de nacimiento, etc., todo para transferir nuestra SIM a otra compañía y recibir los datos bancarios, lo que claramente se considera como un fraude financiero y ante lo que en un principio poco podemos hacer.

Eso sí, como el proceso de cambio tarda varias horas, o días, si notamos que el teléfono no puede realizar funciones básicas como llamar o enviar SMS, podríamos encontrarnos ante uno de estos casos, por lo que convendría ponernos en contacto con la operadora correspondiente.

Suscribirse a:

Entradas (Atom)